ISMS: Porovnání verzí

m |

|||

| (Není zobrazeno 16 mezilehlých verzí od 2 dalších uživatelů.) | |||

| Řádek 1: | Řádek 1: | ||

| − | Informační bezpečnost je dnes již nezbytnou součástí každého informačního systému v každé organizaci. Jedná se o důležitou součást fungování podniku i státní sféry a její organizace se stává integrální součástí strategie každé složky. Organizace informační bezpečnosti se řídí systémem pro řízení informační bezpečnosti (ve zkratce ISMS z anglického Information Security Management System). | + | Informační bezpečnost je dnes již nezbytnou součástí každého informačního systému v každé organizaci. Jedná se o důležitou součást fungování podniku i státní sféry a její organizace se stává integrální součástí strategie každé složky. Organizace informační bezpečnosti se řídí '''systémem pro řízení informační bezpečnosti''' (ve zkratce ISMS z anglického Information Security Management System). |

ISMS je systém ve své struktuře určený normou ISO 27001. Ta poskytuje model ustavení, implementování, zpracovávání, monitorování, přezkoumávání, udržování a zlepšování ochrany informačních aktiv, aby byly dosaženy cíle organizace na základě posouzení rizik a úrovní akceptace rizik organizace navržených k efektivnímu ošetření a řízení rizik ztráty či poškození informace.<ref>ISO 27001 Online. ISO 27001 Security. [online].[Cit. 2008-01-20] Dostupné online: http://www.27001-online.com/</ref> | ISMS je systém ve své struktuře určený normou ISO 27001. Ta poskytuje model ustavení, implementování, zpracovávání, monitorování, přezkoumávání, udržování a zlepšování ochrany informačních aktiv, aby byly dosaženy cíle organizace na základě posouzení rizik a úrovní akceptace rizik organizace navržených k efektivnímu ošetření a řízení rizik ztráty či poškození informace.<ref>ISO 27001 Online. ISO 27001 Security. [online].[Cit. 2008-01-20] Dostupné online: http://www.27001-online.com/</ref> | ||

| + | |||

| + | Hlavním úkolem ISMS je provádět vhodná opatření za účelem potlačení či minimalizace hrozeb informační bezpečnosti. Opatření jsou závislá na velikosti organizace a počtem aktivit, jež vykonává, přičemž se bere ohled na reálnou rizikovost aktivit organizace. Tato rizikovost je odvislá od toho, v jaké míře organizace zpracovává osobní či důvěrné údaje. '''Komplexní řešení informační bezpečnosti se týká především velkých organizací jako jsou banky, zdravotnické instituce a státní orgány.''' | ||

| + | |||

| + | ==Vývoj rámce ISMS<ref>NOVÁK, Luděk; POŽÁR, Josef. Systém řízení informační bezpečnosti. In Pracovní příručka bezpečnostního manažera. 1. vydání. Praha: Policejní akademie ČR v Praze a Česká pobočka AFCEA, 2011, s. 104. ISBN: 978-80-7251-364-2.</ref>== | ||

| + | * Vymezení působnosti ISMS | ||

| + | * definice bezpečnostní politiky | ||

| + | * hodnocení rizika (jako součást Risk Management) | ||

| + | * management řízení rizik | ||

| + | * výběr vhodných opatření | ||

| + | * prohlášení o aplikovatelnosti | ||

| + | |||

| + | ==Model ISMS== | ||

| + | [[Soubor:Model ISMS.png|náhled]] | ||

| + | |||

| + | ISMS je stejně jako jiné systémy řízení veden ve čtyřech krocích PDCA (Plánuj – Dělej – Kontroluj – Jednej). V případě ISMS jsou tyto kroky: | ||

| + | * Ustanovení | ||

| + | * Zavádění a provoz | ||

| + | * Monitoring | ||

| + | * Údržba a zlepšování | ||

| + | |||

| + | ===Ustanovení ISMS<ref>HRŮZA, Petr. INFORMAČNÍ MANAGEMENT [online]. [cit. 2015-06-14]. Dostupné z: https://moodle.unob.cz/pluginfile.php/26399/mod_resource/content/1/Informa%C4%8Dn%C3%AD%20management.pdf</ref>=== | ||

| + | Během ustanovení jsou vybrány vhodné formy řešení bezpečnosti informací. V této fázi probíhá analýza rizik. | ||

| + | *definice rozsahu, hranic a vazeb ISMS | ||

| + | * definice a odsouhlasení Prohlášení o politice ISMS | ||

| + | * analýza a zvládání rizik | ||

| + | ** definice přístupu organizace k hodnocení rizik | ||

| + | ** identifikace rizika včetně určení aktiv a jejich vlastníků | ||

| + | ** analýza a vyhodnocení rizik | ||

| + | ** identifikace a ohodnocení variant pro zvládání rizik | ||

| + | ** výběr cílů opatření a jednotlivých opatření pro zvládání rizik | ||

| + | ** souhlas vedení organizace s navrhovanými zbytkovými riziky a se zavedením ISMS | ||

| + | * Prohlášení o aplikovatelnosti | ||

| + | |||

| + | Tato etapa je klíčová pro běh celého procesu, je nutné vybrat způsob, jakým se budou řešit rizika. Riziku je možné se vyhnout (vyřešením bezpečnostní mezery), přenést jej (např. pojištěním) nebo jej akceptovat. | ||

| + | |||

| + | ===Zavedení a provoz=== | ||

| + | V této etapě jsou prováděna opatření naplánovaná během ustanovení. Především jsou určovány jednotlivé plány, termíny a zodpovědné osoby. Formuluje se dokument Plán zvládání rizik a začíná se zavádět. Zavádí se rovněž jednotlivá bezpečnostní opatření a určují se implementační, výkonnostní a dopadové metriky. | ||

| + | Metriky se týkají vyškolení personálu, kvality hesel, účinností opatření, závazku managementu, ochrany proti škodlivému kódu, kontroly fyzického přístupu, vyhodnocení logů, řízení údržby a bezpečnosti z hlediska třetích stran. | ||

| + | |||

| + | ===Monitorování a přezkoumání=== | ||

| + | Provádí se prověření všech mechanismů a audit, je zavedena zpětná vazba. | ||

| + | |||

| + | ===Údržba a zlepšování=== | ||

| + | Během této fáze dochází ke sběru podnětů ke zlepšení ISMS a k nápravě všech nedostatků tzv. neshod, které se v ISMS objevují. Provádí se nápravná i preventivní opatření. | ||

<references></references> | <references></references> | ||

| + | |||

| + | [[Kategorie: Informační studia a knihovnictví]] | ||

| + | [[Kategorie:Hesla k opravě UISK]] | ||

Aktuální verze z 22. 4. 2017, 12:40

Informační bezpečnost je dnes již nezbytnou součástí každého informačního systému v každé organizaci. Jedná se o důležitou součást fungování podniku i státní sféry a její organizace se stává integrální součástí strategie každé složky. Organizace informační bezpečnosti se řídí systémem pro řízení informační bezpečnosti (ve zkratce ISMS z anglického Information Security Management System).

ISMS je systém ve své struktuře určený normou ISO 27001. Ta poskytuje model ustavení, implementování, zpracovávání, monitorování, přezkoumávání, udržování a zlepšování ochrany informačních aktiv, aby byly dosaženy cíle organizace na základě posouzení rizik a úrovní akceptace rizik organizace navržených k efektivnímu ošetření a řízení rizik ztráty či poškození informace.[1]

Hlavním úkolem ISMS je provádět vhodná opatření za účelem potlačení či minimalizace hrozeb informační bezpečnosti. Opatření jsou závislá na velikosti organizace a počtem aktivit, jež vykonává, přičemž se bere ohled na reálnou rizikovost aktivit organizace. Tato rizikovost je odvislá od toho, v jaké míře organizace zpracovává osobní či důvěrné údaje. Komplexní řešení informační bezpečnosti se týká především velkých organizací jako jsou banky, zdravotnické instituce a státní orgány.

Obsah

Vývoj rámce ISMS[2]

- Vymezení působnosti ISMS

- definice bezpečnostní politiky

- hodnocení rizika (jako součást Risk Management)

- management řízení rizik

- výběr vhodných opatření

- prohlášení o aplikovatelnosti

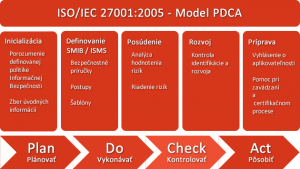

Model ISMS

ISMS je stejně jako jiné systémy řízení veden ve čtyřech krocích PDCA (Plánuj – Dělej – Kontroluj – Jednej). V případě ISMS jsou tyto kroky:

- Ustanovení

- Zavádění a provoz

- Monitoring

- Údržba a zlepšování

Ustanovení ISMS[3]

Během ustanovení jsou vybrány vhodné formy řešení bezpečnosti informací. V této fázi probíhá analýza rizik.

- definice rozsahu, hranic a vazeb ISMS

- definice a odsouhlasení Prohlášení o politice ISMS

- analýza a zvládání rizik

- definice přístupu organizace k hodnocení rizik

- identifikace rizika včetně určení aktiv a jejich vlastníků

- analýza a vyhodnocení rizik

- identifikace a ohodnocení variant pro zvládání rizik

- výběr cílů opatření a jednotlivých opatření pro zvládání rizik

- souhlas vedení organizace s navrhovanými zbytkovými riziky a se zavedením ISMS

- Prohlášení o aplikovatelnosti

Tato etapa je klíčová pro běh celého procesu, je nutné vybrat způsob, jakým se budou řešit rizika. Riziku je možné se vyhnout (vyřešením bezpečnostní mezery), přenést jej (např. pojištěním) nebo jej akceptovat.

Zavedení a provoz

V této etapě jsou prováděna opatření naplánovaná během ustanovení. Především jsou určovány jednotlivé plány, termíny a zodpovědné osoby. Formuluje se dokument Plán zvládání rizik a začíná se zavádět. Zavádí se rovněž jednotlivá bezpečnostní opatření a určují se implementační, výkonnostní a dopadové metriky. Metriky se týkají vyškolení personálu, kvality hesel, účinností opatření, závazku managementu, ochrany proti škodlivému kódu, kontroly fyzického přístupu, vyhodnocení logů, řízení údržby a bezpečnosti z hlediska třetích stran.

Monitorování a přezkoumání

Provádí se prověření všech mechanismů a audit, je zavedena zpětná vazba.

Údržba a zlepšování

Během této fáze dochází ke sběru podnětů ke zlepšení ISMS a k nápravě všech nedostatků tzv. neshod, které se v ISMS objevují. Provádí se nápravná i preventivní opatření.

- ↑ ISO 27001 Online. ISO 27001 Security. [online].[Cit. 2008-01-20] Dostupné online: http://www.27001-online.com/

- ↑ NOVÁK, Luděk; POŽÁR, Josef. Systém řízení informační bezpečnosti. In Pracovní příručka bezpečnostního manažera. 1. vydání. Praha: Policejní akademie ČR v Praze a Česká pobočka AFCEA, 2011, s. 104. ISBN: 978-80-7251-364-2.

- ↑ HRŮZA, Petr. INFORMAČNÍ MANAGEMENT [online]. [cit. 2015-06-14]. Dostupné z: https://moodle.unob.cz/pluginfile.php/26399/mod_resource/content/1/Informa%C4%8Dn%C3%AD%20management.pdf